Cookie Preferences

By clicking, you agree to store cookies on your device to enhance navigation, analyze usage, and support marketing.

Thank you! Your submission has been received!

Oops! Something went wrong while submitting the form.

Zu Beginn einer Reise in Richtung Sicherheit und Compliance stehen Organisationen oft vor einer grundlegenden Entscheidung: Sollen sie auf eine schnelle Zertifizierung hinarbeiten (zum Beispiel ISO 27001) oder zunächst die Sicherheitsgrundlagen aufbauen, die tatsächliche Risiken reduzieren (Strategie, Betriebsmodell, Kultur und Kontrollen)?

Beide Wege können sinnvoll sein, abhängig vom Geschäftsmodell, der Risikobereitschaft und den Anforderungen der Stakeholder. Unsere Erfahrung aus über 100 Gesprächen mit IT- und Informationssicherheitsverantwortlichen in den letzten Monaten zeigt jedoch ein klares Bild: Wer Sicherheit zuerst priorisiert, gewinnt langfristig.

Selbst wenn eine Zertifizierung wichtig ist, beginnen die stärksten Programme mit konkreten Sicherheitszielen und nutzen anschließend das Framework, um bestehende Maßnahmen zu strukturieren und nachzuweisen.

Warum das wichtig ist: Unternehmen, insbesondere im Mittelstand, haben weder Zeit noch Budget für zwei parallele Realitäten: eine auf dem Papier und eine im operativen Alltag. Dieser Beitrag zeigt, warum Checklisten keine Sicherheit ersetzen, welche typischen Fallstricke wir beobachten und wie ein pragmatischer Weg aussieht, der Schutz, Kultur und Compliance miteinander verbindet.

Man kann ein Audit bestehen und trotzdem genau dort Schwächen haben, wo es für das eigene Geschäft entscheidend ist. Umgekehrt gilt: Wer ein risikobewusstes und zum Unternehmen passendes Sicherheitsprogramm aufbaut, besteht Audits fast immer, oft mit nur geringem Anpassungsaufwand in der Dokumentation.

Ein Vergleich macht es anschaulich: Man kann die theoretische Führerscheinprüfung bestehen, ohne ein sicherer Fahrer zu sein. Entscheidend ist, was auf der Straße passiert, nicht auf dem Papier.

Ein Moment, der meine Sicht verändert hat:

Zu Beginn meiner Karriere habe ich erlebt, wie ein Unternehmen eine große Menge an Richtlinien erstellt hat, nur um „ISO 27001 abzuschließen“. Nichts davon passte zum tatsächlichen Arbeitsalltag.

Das erste Audit wurde mit nur wenigen Anmerkungen bestanden. Die eigentliche Arbeit begann danach: Dokumente versionieren, Screenshots sammeln, Mitarbeitende erneut in Prozessen schulen, die sie gar nicht nutzten.

Es entstanden zwei Realitäten: eine auf dem Papier und eine im operativen Betrieb. Die Sicherheit hat sich nicht verbessert, aber der Aufwand ist deutlich gestiegen.

Compliance Frameworks entwickeln sich langsamer als die tatsächliche Bedrohungslage. Wenn sie als starre Checklisten angewendet werden, können sie neue Risiken leicht übersehen.

Zwar sind sie darauf ausgelegt, kontinuierliche Verbesserungen zu fördern und risikobasierte Entscheidungen zu unterstützen. In der Praxis zeigt sich jedoch oft ein anderes Bild: Viele compliance-getriebene Organisationen dokumentieren Risiken nur formal, während sich der Alltag darauf konzentriert, das Minimum eines vorgegebenen Sets an Kontrollen umzusetzen.

Ein aktuelles Beispiel ist die schnelle Verbreitung von KI in Unternehmen. Das Bewusstsein für die neuen Risiken entwickelt sich vielerorts erst jetzt. Gleichzeitig sind die meisten Frameworks bewusst allgemein gehalten und werden in mehrjährigen Zyklen aktualisiert. Daher liefern sie selten konkrete, KI-spezifische Kontrollen oder klare Umsetzungsleitlinien.

Das Ergebnis ist vorhersehbar: Organisationen gehen mit diesen Risiken genauso um wie mit der letzten Welle, obwohl sich die Realität inzwischen verändert hat.

Eine gute Sicherheitsstrategie gibt die Richtung vor: was geschützt wird, warum es wichtig ist und welche Risiken Priorität haben.

Die Unternehmenskultur entscheidet, ob diese Strategie im Alltag tatsächlich gelebt wird. Sie zeigt sich darin, wie mit Ausnahmen umgegangen wird, ob Probleme früh eskaliert werden und ob sich sicheres Arbeiten selbstverständlich oder eher hinderlich anfühlt.

Deshalb ist die Kombination aus Strategie und Sicherheitskultur deutlich wirksamer als ein vierzigseitiges Richtliniendokument. ISMS Dokumente sind wichtig, aber sie sind nicht die Strategie, sondern deren Ergebnis.

Wenn die Strategie unklar ist und die Kultur schwach, wird Dokumentation zum Ersatz für Entscheidungen und Compliance verkommt zu reiner Bürokratie.

In diesem Jahr habe ich mit über 100 IT und Informationssicherheitsverantwortlichen gesprochen. Viele haben sinngemäß gesagt:

„Wir haben ISO 27001 bestanden und das Top Management ist zufrieden, aber strukturelle Lücken waren auf dem Papier nicht sichtbar. Jetzt fällt es uns schwer, das, was dokumentiert ist, im Alltag wirklich umzusetzen.“

Diese Lücke kostet Energie, Zeit und Vertrauen und verlangsamt sowohl die Sicherheitsarbeit als auch den Fortschritt bei Compliance.

Zertifizierungen können echten geschäftlichen Mehrwert schaffen. Sie können neue Kundenabschlüsse ermöglichen, Reibung in Beschaffungsprozessen reduzieren, regulatorische Anforderungen erfüllen und internen Stakeholdern eine gemeinsame Struktur und Sprache für Sicherheitsarbeit geben.

Für viele Unternehmen ist ein Zertifikat auch ein hilfreicher Anstoß, um Verantwortlichkeiten zu klären, Prozesse zu standardisieren und eine wiederholbare Grundlage aufzubauen.

Wichtig ist jedoch zu verstehen, was ein Zertifikat ist und was es nicht ist. Ein Zertifikat ist ein Signal nach außen und eine Momentaufnahme im Rahmen eines wiederkehrenden Auditzyklus.

Es bedeutet nicht automatisch, dass Ihre Sicherheitsmaßnahmen zu Ihren Geschäftsrisiken passen, dass Kontrollen im operativen Alltag reibungslos funktionieren oder dass Ihr Team im Ernstfall effektiv reagieren kann.

Der tatsächliche Wert hängt stark davon ab, wie viel Aufwand in die Umsetzung gesteckt wurde, sowie von Ihrem Kontext, dem Umfang und dem Ziel, das Sie mit der Zertifizierung verfolgen.

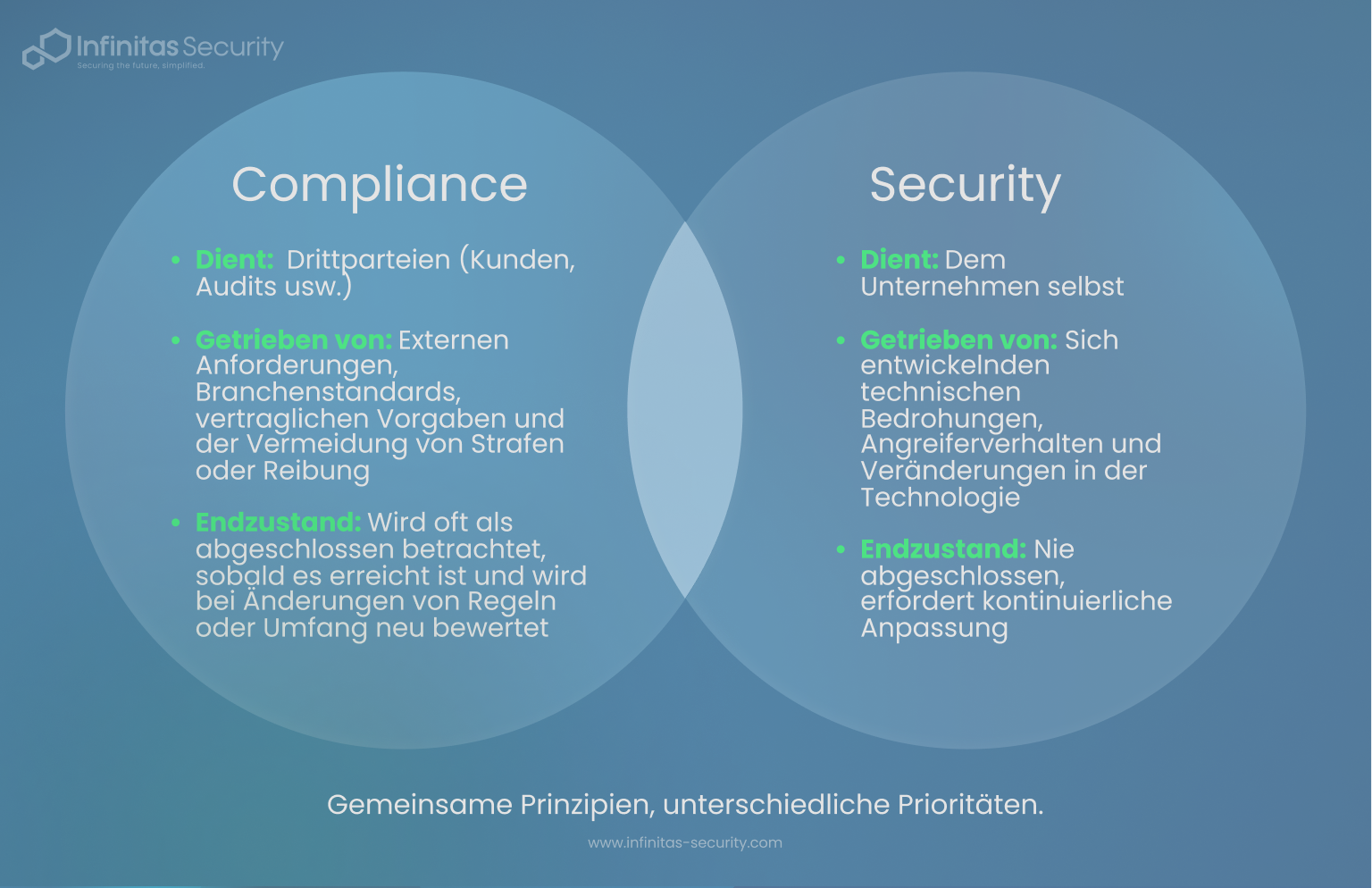

Um diese Unterscheidung greifbarer zu machen, trennen wir Informationssicherheit und Compliance gerne in zwei Bereiche. Sie überschneiden sich, sind aber nicht dieselbe Disziplin.

Das folgende Venn-Diagramm fasst die Unterschiede zusammen und zeigt, warum ein Fokus auf Sicherheit langfristig meist auch die Compliance erleichtert.

Siehe Venn-Diagramm unten:

Hier ist das Muster, das wir bei den Unternehmen sehen, die sich am schnellsten weiterentwickeln. Sie stellen Sicherheit an erste Stelle, und Compliance folgt meist kurz danach, weil Nachweise und Strukturen bereits im operativen Alltag vorhanden sind.

Statt eine parallele „Audit-Welt“ aufzubauen, entwickeln sie Fähigkeiten, die im täglichen Arbeiten funktionieren, und gleichen diese Realität anschließend mit dem Framework ab.

Ist Compliance dasselbe wie Sicherheit?

Wann ist es sinnvoll, eine Zertifizierung früh zu priorisieren?

Warum hinken Compliance Frameworks der Bedrohungslage hinterher?

Was sind die ersten Schritte, um ein risikobasiertes Sicherheitsprogramm aufzubauen?

Was ist der Unterschied zwischen einer Sicherheitsstrategie und einem ISMS?

Ein praxisnaher Blick auf die wichtigsten Cybersecurity-Entwicklungen, die das Jahr 2026 prägen, darunter KI-Sicherheit, Zero Trust, Cyberversicherungen, OT-Risiken und sich weiterentwickelnde EU-Regulierungen.

Read MoreErfahren Sie, wie Sie ein Programm entwerfen, bei dem Sicherheit an erster Stelle steht, das Risiken reduziert, eine Unternehmenskultur aufbaut und trotzdem ISO 27001 und andere Audits erfüllt, ohne dass Ihr Team zu Managern für Papierkram wird

Read More