Cookie Preferences

By clicking, you agree to store cookies on your device to enhance navigation, analyze usage, and support marketing.

Thank you! Your submission has been received!

Oops! Something went wrong while submitting the form.

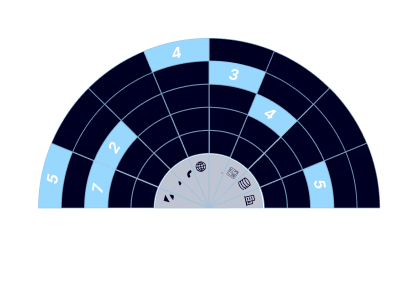

Künstliche Intelligenz ist heute überall: im Arbeitsalltag, in den Medien und zunehmend auch in Sicherheitsstrategien. AI sollte inzwischen Bestandteil jeder Security Roadmap sein.

AI-gestützte Sicherheitstools sind mittlerweile Standardfunktionen. Gleichzeitig nutzen Angreifer AI, um Aufklärung und Social Engineering zu skalieren. Unternehmen benötigen deshalb klare Governance-Strukturen für den sicheren Einsatz von AI.

Standardtools integrieren zunehmend AI für Detection und Response. Gleichzeitig steigen Governance-Anforderungen von Rechtsabteilungen, Compliance und Kunden. Angreifer verbessern Geschwindigkeit und Qualität von Phishing, Business Email Compromise und Credential Harvesting durch automatisierte Inhalte.

Unkontrollierte AI-Nutzung kann sensible Daten offenlegen oder Compliance-Probleme verursachen. Gleichzeitig kann ein gut gesteuerter Einsatz den Aufwand für Analysten reduzieren und die Zeit bis zur Erkennung und Reaktion auf Sicherheitsvorfälle deutlich verbessern.

Erstellen Sie eine Übersicht über die AI-Nutzung in Teams und bei Dienstleistern. Definieren Sie klare Leitplanken für erlaubte Daten, Logging und Qualitätskontrollen mit menschlicher Prüfung. Ergänzen Sie AI-Risiken in Ihren Threat Models, etwa Prompt Injection, Datenlecks, Modellmanipulation oder Risiken durch Drittanbieter.

Zero Trust hat sich von einem Buzzword zu einer etablierten Grundlage moderner Sicherheitsarchitekturen entwickelt. Prinzipien wie explizite Verifizierung, vertrauenswürdige Geräte, minimale Rechte und Netzwerksegmentierung prägen heute Sicherheitsstrategien in Unternehmen jeder Größe.

Tools und Infrastrukturen werden zunehmend Zero-Trust-fähig. Viele Anbieter integrieren entsprechende Prinzipien standardmäßig in Identitätsmanagement, Endpoint-Security und Monitoring.

Kompromittierte Zugangsdaten und unverwaltete Endgeräte gehören weiterhin zu den häufigsten Angriffspfaden. Zero Trust reduziert die Auswirkungen erfolgreicher Angriffe und ermöglicht gleichzeitig sichere Arbeitsmodelle über verschiedene Geräte und Standorte hinweg.

Versicherer prüfen Sicherheitsmaßnahmen heute deutlich genauer als noch vor wenigen Jahren. Fragebögen werden detaillierter, Nachfragen konkreter und Versicherer verlangen zunehmend technische Nachweise.

Versicherer analysieren stärker, wie Sicherheitskontrollen tatsächlich umgesetzt werden. Dazu gehören Multi-Faktor-Authentifizierung, der Einsatz von Endpoint Detection and Response, der Umgang mit privilegierten Konten sowie unveränderbare oder offline gespeicherte Backups.

Versicherbarkeit und Versicherungsprämien hängen zunehmend vom tatsächlichen Reifegrad der Sicherheitsmaßnahmen ab. Unternehmen mit gut dokumentierten Kontrollen erhalten bessere Konditionen und schnellere Vertragsverlängerungen.

Operational Technology bildet das Rückgrat vieler Produktions- und Infrastrukturumgebungen. Lange Zeit waren OT-Systeme isoliert, doch zunehmende Vernetzung macht eine enge Zusammenarbeit zwischen IT- und OT-Sicherheit notwendig.

Cyberangriffe zielen zunehmend auf Systeme ab, die physische Prozesse steuern, etwa Produktionsanlagen, Gebäudeautomation oder industrielle Steuerungssysteme.

Fällt OT aus, steht oft der gesamte Betrieb still. Fehlende Transparenz kann zu erheblichen Sicherheits- und Geschäftsrisiken führen.

Regulatorische Anforderungen werden zunehmend konkreter. Organisationen müssen nicht nur Sicherheitspläne vorweisen, sondern auch nachweisen können, wie Sicherheitsmaßnahmen tatsächlich umgesetzt werden.

Regulierungsbehörden veröffentlichen detailliertere Leitlinien und Prüfanforderungen. Unternehmen müssen verstärkt Nachweise liefern, etwa Software Bill of Materials, sichere Entwicklungsprozesse oder Dokumentation von AI-Risiken.

Fehlende Sicherheitsgrundlagen können Compliance-Projekte teuer und disruptiv machen. Unternehmen mit stabilen Sicherheitsprozessen können regulatorische Anforderungen dagegen relativ effizient erfüllen.

Viele sogenannte Prognosen für 2026 sind Entwicklungen, die bereits seit mehreren Jahren sichtbar sind. Unternehmen mit einer Strategie der kontinuierlichen Verbesserung werden deshalb keine grundlegenden Überraschungen erleben.

Organisationen, die bisher nur minimale Sicherheitsmaßnahmen umgesetzt haben, werden dagegen steigende Risiken sehen.

Auch wenn ein einzelner Artikel nicht alle Trends abdecken kann, zeigen die oben genannten Entwicklungen die wichtigsten Treiber für die Cybersicherheit im Jahr 2026.

Ein weiteres häufig diskutiertes Thema ist Post-Quantum-Kryptografie. Aktuell sehen wir jedoch noch keine ausreichend konkreten Entwicklungen, um klare sicherheitsrelevante Veränderungen für 2026 sicher vorherzusagen.

Wie erkenne ich, ob NIS2 auf mein Unternehmen zutrifft und ob wir als „wesentlich“ oder „wichtig“ eingestuft werden?

Was sind die ersten Schritte, um sich auf NIS2, den Cyber Resilience Act und den EU AI Act vorzubereiten, ohne drei separate Projekte zu starten?

Brauche ich im Jahr 2026 ein SBOM?

Welche AI-Sicherheitsrisiken sollte ich in mein Threat Model aufnehmen?

Wie verändert AI im Jahr 2026 die Fähigkeiten von Angreifern und Verteidigern?

Zero Trust ist längst nicht mehr nur ein strategisches Zielbild für große Unternehmen. Der Artikel erklärt, warum die Grundprinzipien auch für KMU immer wichtiger werden, welche Bausteine besonders relevant sind und wie Unternehmen pragmatisch starten können, ohne daraus ein Großprojekt zu machen.

Read MoreEin praxisnaher Blick auf die wichtigsten Cybersecurity-Entwicklungen, die das Jahr 2026 prägen, darunter KI-Sicherheit, Zero Trust, Cyberversicherungen, OT-Risiken und sich weiterentwickelnde EU-Regulierungen.

Read More